Category Archives: Knowledge Base

โดยเฉพาะอย่างยิ่งธุรกิจ e-Commerce ถึงการโจมตีแบบ e-Skimming หรือที่รู้จักกันในนาม Web Skimming/Magecart ซึ่งช่วยให้แฮ็กเกอร์สามารถขโมยข้อมูลส่วนบุคคลและบัตรเครดิตขณะทำการชำระเงินออนไลน์ได้ พร้อมให้คำแนะนำสำหรับการหลีกเลี่ยงการตกเป็นเหยื่อการโจมตีแบบ e-Skimming/Web Skimming/Magecart นี้เริ่มต้นโดยอาชญากรไซเบอร์จะทำการแฮ็กระบบออนไลน์ขององค์กรหรือบริษัท จากนั้นฝังสคริปต์สำหรับดักจับข้อมูลไว้ในเว็บไซต์ เมื่อลูกค้า (เหยื่อ) กรอกข้อมูลส่วนบุคคลหรือบัตรเครดิตเพื่อชำระเงินออนไลน์ สคริปต์ดังกล่าวจะทำการเก็บรวบรวมข้อมูลแล้วส่งไปให้อาชญากรไซเบอร์ เริ่มแรกนั้น การโจมตีแบบ e-Skimming ใช้วิธีการเจาะช่องโหว่ของแพลตฟอร์ม e-Shopping แบบ Open Source โดยเฉพาะ Magento ที่มักจะตกเป็นเป้าหมายย อย่างไรก็ตาม ช่วงหลังมานี้แฮ็กเกอร์ได้เริ่มใช้หลากหลายการโจมตี และพุ่งเป้าไปยังเว็บ e-Commerce หลายประเภทมากยิ่งขึ้น โดยไม่สนว่าจะเป็น Magento หรือ Cloud-hosted Service โดยวิธีที่แฮ็กเกอร์ใช้ส่วนใหญ่มีดังนี้ แฮ็กบริษัทภายนอกที่ให้บริการ Widget ที่ทำงานบนระบบช็อปปิ้งออนไลน์ เช่น Tech Support, EU Cookie Compliance และอื่นๆ วิธีการนี้ สคริป e-Skimming จะถูกโหลดผ่านทางบริการภายนอกที่ถูกแฮ็ก ฝังสคริปต์ e-Skimming […]

Cisco ออกคำแนะนำเพื่อเสริมแกร่งด้านความมั่นคงปลอดภัยไซเบอร์ให้แก่ตนเองและองค์กร เพื่อไม่ให้ตกเป็นเหยื่อของอาชญากรไซเบอร์ ซึ่งสามารถสรุปสาระสำคัญได้ 10 ข้อ ดังนี้ 1. เก็บข้อมูลส่วนบุคคลเป็นความลับ ข้อมูลส่วนบุคคล เช่น วันเกิด หมายเลขบัตรประชาชน และข้อมูลที่ระบุถึงตัวตนของเราได้ (Personally Identifiable Information: PII) ถ้าตกไปอยู่ในมือของอาชญากรไซเบอร์ อาจช่วยให้พวกเขาเหล่านั้นปลอมตัวเป็นตัวคุณและก่อปัญหาเกี่ยวกับการเงินและบัตรเครดิตได้ 2. ใช้ความระมัดระวังไม่ให้ตกเป็นเหยื่ออาชญากรไซเบอร์ ระมัดระวังการเปิดอีเมลที่มาจากผูู้ไม่ประสงค์ดี แม้ว่าอีเมลเหล่านั้นจะดูเหมือนว่ามาจากบุคคลหรือองค์กรที่ไว้ใจได้ สามารถสังเกตอีเมลว่าผิดปกติจาก การใช้ไวยกรณ์ผิดๆ การร้องขอแบบเร่งด่วน การขอรหัสผ่านหรือข้อมูลส่วนบุคคล การมอบข้อเสนอที่ดูดีจนเกินไป หรือการขึ้นต้นด้วย “Dear sir/madam” แทนที่จะระบุชี้ชัดถึงผู้รับ ในกรณีที่ไม่มั่นใจว่าเป็นอีเมลดีหรือไม่ ให้ลองเช็คอีเมลแอดเดรสของผู้ส่งอีกครั้งหนึ่ง หลีกเลี่ยงการบอกข้อมูลส่วนบุคคล และไม่กดเปิดลิงค์หรือไฟล์แนบ เป็นต้น 3. หมั่นอัปเดตซอฟต์แวร์สม่ำเสมอ อาชญากรไซเบอร์มักใช้ประโยชน์จากช่องโหว่บนซอฟต์แวร์ที่ยังไม่ได้รับการแพตช์ การหมั่นอัปเดตซอฟต์แวร์ให้ใหม่ล่าสุดอยู่เสมอจึงเป็นหนึ่งในวิธีที่ดีที่สุดในการสร้างความมั่นคงปลอดภัย จะให้ดีกว่านั้นคือการเปิดอัปเดตโดยอัตโนมัติไปเลย เพื่อที่จะได้ไม่พลาดเมื่อมีการออกอัปเดตใหม่ 4. สร้างรหัสผ่านที่แข็งแกร่งและหมั่นเปลี่ยนรหัสผ่านบ่อยๆ สร้างรหัสผ่านที่แข็งแกร่ง มีการใช้ตัวพิมพ์ใหม่ ตัวพิมพ์เล็ก ตัวเลข และอักขระพิเศษ รหัสผ่านที่ดีควรมีความยาวมากกว่า 12 ตัวอักษร แยกใช้รหัสผ่านไม่ซ้ำกันในแต่ละบริการออนไลน์ […]

ผู้คนทำงานในวิธีที่แตกต่างกันไป และพวกเขาใช้เครื่องมือการทำงานร่วมกันที่แตกต่างกันไป เช่น โทรศัพท์ IP สำหรับการโทรด้วยเสียง การประชุมทางวิดีโอและอินเทอร์เน็ต ข้อความเสียง การเคลื่อนที่ การแบ่งปันหน้าจอเดสก์ท็อป การส่งข้อความและการสื่อสารด่วน และอีกมากมาย โซลูชันระบบการสื่อสารแบบครบวงจร (UC) นำเสนอการรวบรวมเครื่องมือเหล่านี้ด้วยประสบการณ์ผู้ใช้ที่ราบรื่นซึ่งจะช่วยให้ผู้คนทำงานร่วมกันได้มีประสิทธิภาพยิ่งขึ้น ไม่ว่าจะทำงานที่ใดหรือในอุปกรณ์ใด โซลูชันเหล่านี้จะรวบรวมการสื่อสารแบบเรียลไทม์จากระบบโทรศัพท์ของคุณและการประชุมเข้าด้วยกัน พร้อมกับมีการส่งข้อความและการแชท อีกทั้งยังจะรวบรวมแอพพลิเคชันสำหรับธุรกิจในแต่ละวันเข้าด้วยกันโดยใช้ API โซลูชัน UC มีให้ใช้ในแบบซอฟต์แวร์ on-premises, โซลูชันที่ฝากไปกับคู่ค้า หรือเป็นบริการ (UCaaS) จากผู้ให้บริการคลาวด์

Artificial Intelligence and Natural Language Processing in the Financial Markets Artificial Intelligence is transforming the financial services industry by helping to streamline and enabling quicker and more efficient trading and settlement. Natural Language Processing (NLP) is the ability of a computer program to understand human language as it is spoken. Examples of NLP applications are chatbots, text […]

Cisco Hyperflex และ Cisco Meraki เพิ่มประสิทธิภาพให้แผนงานของรัฐบาลดุงรีเจนซีในโครงการสมาร์ทซิตี้

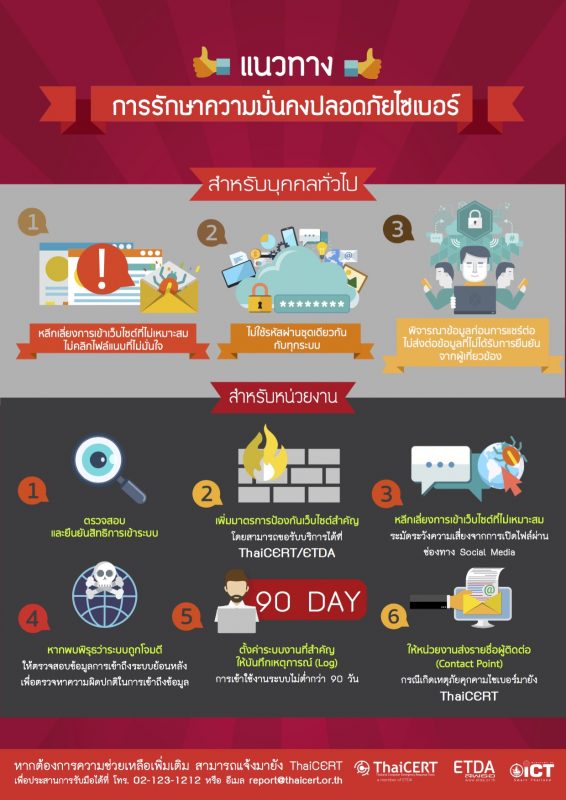

ThaiCERT (ไทยเซิร์ต) ภายใต้สำนักงานพัฒนาธุรกรรมอิเล็กทรอนิกส์ (องค์การมหาชน) หรือ ETDA กระทรวงไอซีที เผยข้อแนะนำแนวทางการรักษาความมั่นคงปลอดภัยไซเบอร์แก่ชาวเน็ต ไทยเซิร์ต ออกประกาศแนะนำวิธีรักษาความมั่นคงปลอดภัยไซเบอร์ เพื่อให้ปลอดภัยจากการโดนเจาะระบบที่นำมาซึ่งความเสียหายอันไม่สามารถประเมินค่าได้ แนวทางการรักษาความมั่นคงปลอดภัยไซเบอร์สำหรับบุคคลทั่วไป 1. ระมัดระวังในการใช้อินเทอร์เน็ต โดยหลีกเลี่ยงการเข้าเว็บไซต์ที่ไม่เหมาะสม ไม่คลิกไฟล์แนบจากผู้อื่นกรณีที่ไม่ได้ตกลงกันก่อนที่จะส่งให้ และโปรดระมัดระวังความเสี่ยงจากการเปิดไฟล์ผ่านโปรแกรม Internet Messaging หรือช่องทาง Social Media ทั้งนี้เพื่อหลีกเลี่ยงการติดมัลแวร์ เนื่องจากหลายครั้งพบว่ามัลแวร์มักจะถูกส่งมากับไฟล์แนบหรือจากเว็บไซต์ที่ไม่เหมาะสม 2. ไม่ใช้รหัสผ่านชุดเดียวกันกับทุกระบบ 3. ติดตามข้อมูลข่าวสารเกี่ยวกับความมั่นคงปลอดภัย และพิจารณาข้อมูลก่อนการแชร์ต่อ ตลอดจน ไม่ส่งต่อข้อมูลที่ไม่ได้รับการยืนยันจากผู้เกี่ยวข้อง แนวทางการรักษาความมั่นคงปลอดภัยไซเบอร์สำหรับหน่วยงาน 1. ตรวจสอบและยืนยันสิทธิการเข้าระบบที่สำคัญของบัญชีผู้ใช้ให้สอดคล้องกับความจำเป็นเข้าถึงระบบและข้อมูล 2. เพิ่มมาตรการป้องกันเว็บไซต์สำคัญด้วยระบบการป้องกันการโจมตี เช่น Web Application Firewall หรือ DDoS Protection โดยสามารถขอรับบริการได้ที่ ThaiCERT/สพธอ. 3. แจ้งเจ้าหน้าที่ของหน่วยงานให้เพิ่มความระมัดระวังในการใช้อินเทอร์เน็ต โดยหลีกเลี่ยงการเข้าเว็บไซต์ที่ไม่เหมาะสม ไม่คลิกไฟล์แนบจากผู้อื่นกรณีที่ไม่ได้ตกลงกันก่อนที่จะส่งให้ และโปรดระมัดระวังความเสี่ยงจากการเปิดไฟล์ผ่านโปรแกรม Internet Messaging หรือช่องทาง Social Media ทั้งนี้เพื่อหลีกเลี่ยงการติดมัลแวร์ เนื่องจากหลายครั้งพบว่ามัลแวร์มักจะถูกส่งมากับไฟล์แนบหรือจากเว็บไซต์ที่ไม่เหมาะสม 4. หากพบพิรุธว่าระบบถูกโจมตี เช่น ไม่สามารถเข้าใช้งานระบบ/เว็บไซต์ได้ หรือมีความล่าช้ากว่าปกติ ควรตรวจสอบข้อมูลการเข้าถึงระบบที่สำคัญ เช่น ข้อมูล Log ย้อนหลัง 30 วัน เพื่อตรวจหาความผิดปกติในการเข้าถึงข้อมูล 5. ตั้งค่าระบบงานที่สำคัญให้บันทึกเหตุการณ์ (Log) การเข้าใช้งานระบบไม่ต่ำกว่า 90 วัน หรือตามที่กฎหมายกำหนด 6. หากเป็นไปได้ ให้หน่วยงานส่งรายชื่อผู้ติดต่อ (Contact Point) กรณีเกิดเหตุภัยคุกคามไซเบอร์มายัง ThaiCERT ขอบคุณข้อมูลจาก : http://www.adslthailand.com/post/thaicert-ไทยเซิร์ต-แนะวิธีป้องกันภัยไซเบอร์แก่ชาวเน็ต

Cyber security หรือ การรักษาความปลอดภัยในโลกไซเบอร์นั้น ไม่ใช่เป็นเพียงแค่การจัดการกับภัยคุกคามจากภายนอกเท่านั้น – แต่ยังมีในส่วนของภัยคุกคามจากภายในด้วยเช่นกัน ไม่ว่าจะเป็นภัยคุกคามที่เกิดโดยบังเอิญจากความประมาทเลินเล่อของผู้ใช้ หรือจากข้อมูลที่เป็นอันตราย ที่สามารถก่อให้เกิดความเสี่ยงอย่างมีนัยสำคัญต่อธุรกิจ ดังนั้น ระบบการรักษาความปลอดภัยเครือข่ายที่ดีที่สุด จึงเป็นกุญแจสำคัญในการป้องกันการสูญเสียข้อมูล เนื่องจาก เหตุการณ์ประเภทนี้อาจจะเกิดขึ้นได้ รวมถึงผู้ที่มีหน้าที่ที่เกี่ยวข้อง ก็ควรที่จะสามารถกำหนดนโยบายและทำการควบคุมทั้งภายในและทั่วทั้งระบบเครือข่ายได้ ภัยคุกคามใหญ่ใกล้ตัว ถือเป็นเรื่องใหญ่ที่น่ากลัวเลยทีเดียว เหตุเนื่องมาจากในปัจจุบันอินเทอร์เน็ตถือเป็นโครงสร้างพื้นฐานสำคัญที่ช่วยอำนวยความสะดวกทั้งในชีวิตประจำวันของผู้คนทั่วไป การดำเนินธุรกิจของภาคเอกชน ตลอดจนการทำงานของภาครัฐ ทำให้มีข้อมูลต่าง ๆ จำนวนมากที่ไหลเวียนอยู่บนโลกออนไลน์ ทั้งข้อมูลทั่วไป ข้อมูลที่เป็นความลับ ไปจนถึงข้อมูลที่เกี่ยวข้องกับความมั่นคงระดับประเทศ ซึ่งหากข้อมูลเหล่านี้รั่วไหลออกไปอยู่ในมือของกลุ่มผู้ไม่หวังดี ก็อาจก่อให้เกิดความเสียหายแบบที่ไม่สามารถประเมินค่าได้ นอกจากนี้ นโยบายดังกล่าวอาจจะรวมถึงการควบคุมการเข้าถึงเครือข่าย เช่น การจำกัดประเภทของอุปกรณ์ที่สามารถเข้าถึงเครือข่าย หรือ จำกัดว่า อุปกรณ์หรือผู้ใช้สามารถทำอะไรได้บ้างเมื่อมีการเชื่อมต่อเครือข่าย ยกตัวอย่างเช่น ผู้ที่ไม่ได้รับการว่าจ้างจากแผนกทรัพยากรบุคคลจะไม่สามารถเข้าถึงไฟล์ HR ได้ หรือผู้ที่ไม่ได้ทำงานในแผนกการเงินจะไม่สามารถเข้าถึงข้อมูลทางด้านการเงินได้

When is the last time you purchased a new small-business phone system? How much time did you spend researching? Did you know what features and benefits to look for? If you are in the market for a new phone system, it’s worth spending some time doing product research. Especially considering that unlike a new car, a […]

1.Plan : Have a pre-game roadmap for your Webex Meetings roll out. What should your plan include? Here are a few examples: • Meeting with the stakeholders who will contribute input and support for your launch. • Mapping out user populations, user devices, and Mobile Device Management policies. • Identifying early adopter enthusiasts to act […]

- 1

- 2

ไทย

ไทย